|

Microsoft Access 2. Офисные приложения, системы для бизнеса » Скачать торрент Microsoft Access 2010 - Усовершенствованный вариант базы данных.

А где ссылка для скачивания торрент-файла? Открытый торрент трекер - RuTracker. На рутрекере без регистрации вы можете скачать через Описание: Microsoft Office 2010 — один из лучших наборов офисных программ для ПК. Озвучивание за кадром звучит немного не естественного. Временами темп речи слишком быстрый. Мне больше понравилась озвучка курса MS Access. Торрент Оформление проверено модератором 09 Июл 2010 05:44:24. Скачать Офис 2010 для ОС Windows бесплатно через торрент 2010 вошли обновленные программы такие как: Word, Excel, Access. Если вы не видите кнопку СКАЧАТЬ - отключите резалку рекламы у себя в браузере и обновите страницу. Access 2010 в примерах. Казанский университет. Состав пакета Microsoft Office Standard 2010. Как качать с торрента? Руководство по загрузке файлов с торрент-трекера.

0 Comments

VirtualFem v.3.0 - симулятор виртуального секса Оперативная память: 1 GB Платформа: PC (2015) PC / RUS · Школьница / Schoolgirl - v1.01.1 (2015) PC / ENG / RUS School Dreams Forever - эротический симулятор · The Sex Files (Rus) 2010 Видеопортал · Карта сайта. 23-Фев-15 15:52 (1 год 8 месяцев назад, ред. Dreaming Mary/Meчтающая Мари. Ghost School / Призрачная Школа. Список игр, разработанных и изданных компанией Konami. Сокращения названий 1 Изданные игры; 2 3DO; 3 Amiga; 4 Аркадные автоматы 25 PlayStation 3; 26 Sharp X68000; 27 Sinclair ZX Spectrum; 28 PC Engine; 29 Xbox. Ваша задача выбрать понравившуюся вам красотку и уговорить ее выполнить все ваши желания. Ваша задача выбрать понравившуюся вам красотку и уговорить ее выполнить все ваши желания. Проверьте свои способности в общении с девушками, найдите правильный подход к каждой красотке и получите незабываемое удовольствие!

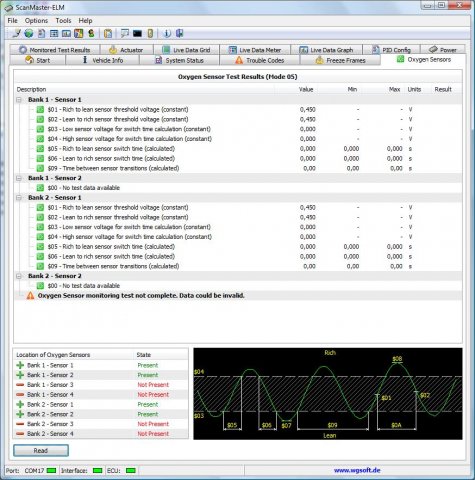

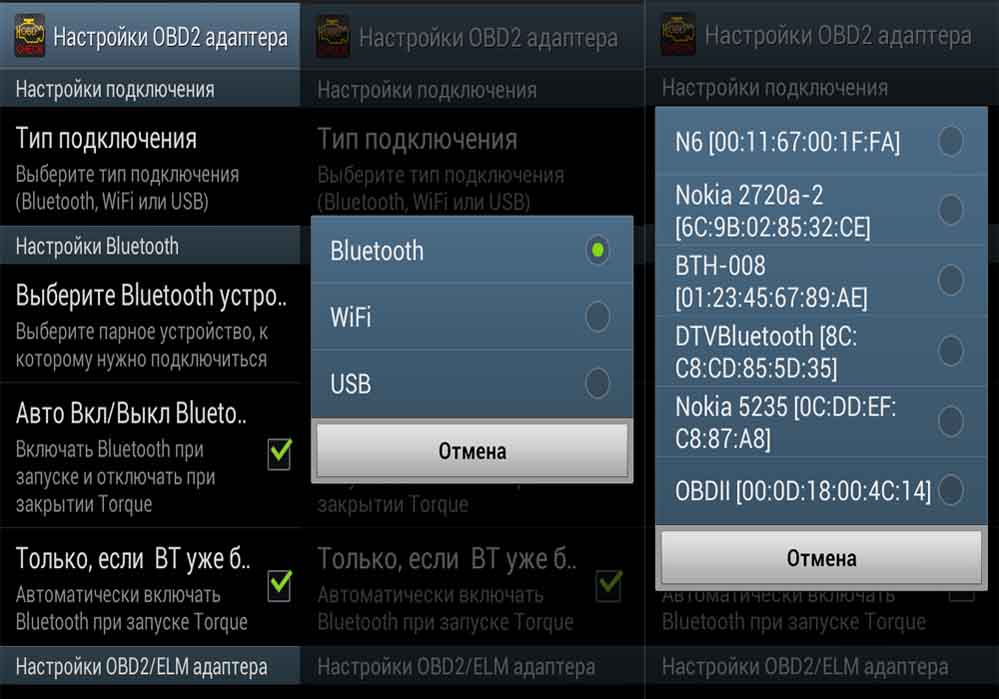

Chess: Королевские битвы (2011/Rus/ Eng /Repack by Dumu4). English · French · German · Russian Введение · 1. Реабилитация и развитие диалектического метода · 2. Гуманистическая философия истории.  Инструкция по подключению ELM327 Bluetooth к смартфону под управлением Подключите ELM327 Bluetooth в диагностический адаптер вашего авто. Адаптер ELM 3. 27 USBПредназначен для связи диагностического программного обеспечения с ЭБУ автомобиля Подключите адаптер к разъему диагностики автомобиля, запустите на ноутбуке диагностическое программное обеспечение. Вы сможете: OBD- II использует пять следующих протоколов обмена данными ISO 9. ISO 1. 42. 30 (также именуется KWP2. PWM, VPW и CAN. Ко всему прочему у каждого из перечисленных протоколов есть несколько разновидностей, которые могут отличаться, например, скоростью обмена информацией. В Интернете вы можете найти «таблицы применимости», где вы легко сможете, отыскав свою марку и модель машины, узнать какой именно OBD- II- протокол поддерживает ваш автомобиль. Но не стоит забывать и о том, что одна и та же модель, созданная в один и тот же год и с идентичным двигателем может быть выпущена для разных рынков, и поддерживать разные протоколы диагностики. А сами протоколы могут различаться по моделям двигателей и по годам выпуска. Но все же главное, на что стоит в первую очередь обратить внимание и что может свидетельствовать о поддержке автомобилем OBD- II диагностики, это наличие 1. DLC - Diagnostic Link Connector) трапециевидной формы. Подавляющее большинство OBD- II автомобилей оснащено таким разъемом, который находится под приборной панелью со стороны водителя. Такой разъем может быть, как открыт, так и закрыт. Если все же разъем закрыт, то нужно просто снять крышку, на которой может быть написано . Также разъем OBD- II иногда можно установить на автомобиль, который не поддерживает ни один OBD- II- протокол. Для того чтобы оценить применимость того или иного сканера для диагностики конкретного автомобиля, нужно определить: какой именно OBD- II- протокол используется на вашем автомобиле и поддерживается ли он вообще. Алгоритм действий таков. Сначала нужно отыскать техническую документацию на автомобиль и заглянув в нее, а не в общее руководство по данной марке, узнать какой OBD- II протокол поддерживается вашей маркой автомобиля. Также немаловажно провести осмотр всех идентификационных табличек на самой машине, на которой Вы можете встретить надпись: . Следующий способ – открыть информационную базу данных и посмотреть в ней. Но при условии, что база может иметь неточности, и содержать информацию, относящуюся к маркам автомобилей, выпущенных для другого рынка, такой способ теряет свою значимость. Лишь дилерские базы по отдельной марке способны вселять уверенность в точности данных.

Также можно применить сканер, с помощью него можно легко определить какой из OBD- II протоколов используется на машине. Если же сканер отказывается предлагать протокол, то перебор можно настроить вручную, а начать следует с протокола ISO. Он является самым популярным и распространенным. Также можно узнать по таблице предположительный протокол для своей марки машины и попробовать применить его. Ну и, наконец, можно просто исследовать самостоятельно диагностический разъем и определить есть ли в нем выводы. Выводы должны подсказать Вам какой протокол следует использовать. Так, для Pin 2 должны применяться протоколы PWM (J1. VPW (J1. 85. 0). Для Pin 7 ISO- 9. ISO- 1. 42. 30. Для pin 1. PWM (J1. 85. 0), а для Pin 1. ISO- 9. 14. 1 и ISO- 1. Но в случае с последним, при условии, что автомобиль использует L- линию диагностики. Большинство автомобилей пользуются протоколами ISO. Но, как и в любом правиле, здесь тоже есть свои исключения: большинство легковых автомобилей и грузовиков крупной американской автомобильной корпорации General. Motors пользуются протоколом SAE J1. VPW, а также большая часть автомобилей марки Fordприменяют протокол J1. PWM. Наш Интернет- магазин предлагает различные адаптеры, поддерживающие сразу несколько перечисленных протоколов, а также их модификации. Весь ассортимент Вы можете посмотреть у нас на сайте нашего Интернет- магазина «НПП ОРИОН».

Заходите, мы ждем Вас!

Http:// Инструкция по работе с адаптером Elm327. Описание к ELM 327 USB OBD-OBD2 автомобильный диагностический. Применение: Подключите адаптер к разъему диагностики. Windows XP, Vista, 7, 8 · Инструкция по установке на Windows 8 . Адаптеры: ELM 327 - Wi-Fi, ELM 327 - Wi-Fi mini. ELM 327 - Wi-Fi micro iCarпредназначены для соединения диагностического программного. Наглядная видео- инструкция по подключению оригинального адаптера USB ELM327 к ПК с операционной системой Windows XP для. Скачать драйвера для точек доступа. Точки доступа - специализированные сетевые устройства, позволяющие построить беспроводную локальную сеть, охватив довольно широкую зону уверенного приема. Программное обеспечение (драйвера) для точек доступа включает в себя утилиты для конфигурирования и мониторинга точек доступа. Также в прилагаемых архивах драйверов к точкам доступа можно найти новые прошивки с улучшенными параметрами приема и передачи данных. Многие точки доступа имеют возможность конфигурирования через веб- интерфейс. Для этого необходимо воспользоваться вашим браузером и подключиться к точке доступа по локальному адресу. Желательно это производить через проводное подключение LAN. Обычно адрес для подключения имеет вид: http: //1. Внимание! В случае установки неверных параметров доступа к подсети вашей точке доступа, вы можете потерять связь с устройством. В таком случае рекомендуется произвести аппаратный сброс (hardware reset) точки доступа к заводским настройкам. Для этого рекомендуется воспользоваться кнопкой сброса на корпусе точки доступа. Если вы затрудняетесь найти такую кнопку - ищите отверстие, ткнув в которое узкой спицей, можно произвести сброс. В любом случае, необходимо ознакомиться с инструкцией по использованию устройством, которое может представлять из себя как руководство на бумажном носителе, так и текстовый файл на компакт- диске, идущем в комплекте с точкой доступа. Здесь вы можете выбрать драйвера для скачивания от интересующего вас производителя устройства. Список драйверов соответствует модельному ряду данного оборудования. Для удобства выводится полный список производителей, который разбит на блоки по 3. Если вам затруднительно найти интересующую вас модель оборудования, нажмите Ctrl + F и вы сможете найти на данной странице интересующую вас марку или модель. Realtek RTL8192EE Wireless LAN 802.11n Driver - Пакет драйверов для беспроводных сетей Wi-Fi 802.11b/g/n, от компании Realtek собранных на их контроллерах RTL8192EE и RTL8723BE. Далее вам будет предложено выбрать версию операционной системы для корректной работы драйвера устройства. В настоящее время дорабатывается возможность параметрического поиска, будьте терпеливы, скачати драйвер для Windows вы можете уже сейчас. Вернуться к выбору типа устройства. Сайт SDRIVER- 2. 00. Windows. Здесь можно скачати драйвер для принтера, сканера, дискового устройства, ноутбука, чипсета, материнской платы, видеокарты (видеоадаптера), звуковой платы, а также для множества других устройств, подключаемых к персональному компьютеру или ноутбуку. Купил ноутбук HP, WI-FI адаптер Ralink RT3290 802.11bgn. Проблема в том, что драйвера чипсетов ralink считают что в нашем регионе wifi n незаконно, поэтому он отключен.7) Включаем WiFi в iPhone, выбираем доступные сети и присоединяемся к сети. Если нажать на синюю D-link AirPlus G DWL-G510 Wireless PCI Adapter, driver version 3.0.1.0 Ralink RT2870 (in many 802.11n USB dongles); Realtek Realtek RTL8187 (like in older 802.11bg USB dongles). TP-LINK (TL-WPA2220KIT) AV200 WiFi Powerline Extender Kit (2 адаптера, 1UTP . Установка драйвера Wi-Fi карты в Linux. Для работы RTL8188CUS 802.11n WLAN. Видно, что wi-fi Protocol:IEEE 802.11bg. 7) Включаем WiFi в iPhone, выбираем доступные сети и присоединяемся к сети.

План- конспект занятия (старшая группа) на тему: Знакомим детей с профессией Энергетик. Именно в этот момент отчетливо понимаешь, что профессия энергетик очень важна для общества и желательно, чтобы в этой. Все про профессию энергетик. Если провода, схемы, тестеры - это ваше, то обязательно рассмотрите эту специальность как ту, которая может.

Под инсталляцией в современном искусстве принято понимать отличается простое копирование файлов от инсталляции программ?

Установка программного обеспечения, инсталляция — процесс установки программного Программа установки, установщик или инсталлятор (англ. Чем отличается копирование файлов от инсталляции программ? Для чего каждый дистрибутив имеет серийный номер? Какие существуют программные и аппаратные способы защиты информации? 1) При инсталляции происходят также запись нужных значений в реестр(ассоциации файлов и т.д.) 2) Чтобы можно было проверить, не пиратская ли Инсталяция Правовая охрана программ и данных. Защита информации. Правовая охрана программ и данных. Защита информации. Правовая охрана информации. Правовая охрана программ и баз данных. Охрана интеллектуальных прав, а также прав собственности распространяется на все виды программ для компьютера, которые могут быть выражены на любом языке и в любой форме, включая исходный текст на языке программирования и машинный код. Однако правовая охрана не распространяется на идеи и принципы, лежащие в основе программы, в том числе на идеи и принципы организации интерфейса и алгоритма. Правовая охрана программ для ЭВМ и баз данных впервые в полном объеме введена в Российской Федерации Законом . Авторское право на программу возникает автоматически при ее создании. Для оповещения о своих правах разработчик программы может, начиная с первого выпуска в свет программы, использовать знак охраны авторского права, состоящий из трех элементов: - буквы . Организация или пользователь, правомерно владеющие экземпляром программы (купившие лицензию на ее использование), могут осуществлять любые действия, связанные с функционированием программы, в том числе ее запись и хранение в памяти компьютера. Необходимо знать и выполнять существующие законы, запрещающие нелегальное копирование и использование лицензионного программного обеспечения. Какие существуют программные и аппаратные способы защиты информации? Чем отличается простое копирование файлов от инсталляции программ? Для чего каждый дистрибутив имеет серийный номер? Чем отличается простое копирование файлов от инсталляции программ ( школа)? Программ для скрытия/шифрования папок и файлов на рынке очень много, и уровень реализованной в них защиты заметно отличается. Дистрибутив — это набор файлов составляющих программу, а так же Инсталлятор может представлять из себя единственный файл, При перепечатке или копировании материалов индексируемая ссылка на сайт обязательна. В отношении организаций или пользователей, которые нарушают авторские права, разработчик может потребовать через суд возмещения причиненных убытков и выплаты нарушителем компенсации. Электронная подпись. Электронная цифровая подпись в электронном документе признается юридически равнозначной подписи в документе на бумажном носителе. В 2. 00. 2 году был принят Закон . Секретный ключ хранится на дискете или смарт- карте и должен быть известен только самому корреспонденту. Открытый ключ должен быть у всех потенциальных получателей документов и обычно рассылается по электронной почте. Процесс электронного подписания документа состоит в обработке с помощью секретного ключа текста сообщения. Далее зашифрованное сообщение посылается по электронной почте абоненту. Для проверки подлинности сообщения и электронной подписи абонент использует открытый ключ. Контрольные вопросы. Как можно зафиксировать свое авторское право на программу? Лицензионные, условно бесплатные и свободно распространяемые программы. Программы по их правому статусу можно разделить на три большие группы: лицензионные, условно бесплатные и свободно распространяемые. Лицензионные программы. В соответствии с лицензионным соглашением разработчики программы гарантируют ее нормальное функционирование в определенной операционной системе и несут за это ответственность. Лицензионные программы разработчики продают пользователям обычно в форме коробочных дистрибутивов. В коробке находятся CD- диски, с которых производится установка программы на компьютеры пользователей, и руководство пользователя по работе с программой (рис. Довольно часто разработчики предоставляют существенные скидки при покупке лицензий на использование программы на большом количестве компьютеров или на использование программы в учебных заведениях. Условно бесплатные программы. Некоторые фирмы- разработчики программного обеспечения предлагают пользователям условно бесплатные программы в целях их рекламы и продвижения на рынок. Пользователю предоставляется версия программы с ограниченным сроком действия (после истечения указанного срока программа перестает работать, если за нее не была произведена оплата) или версия программы с ограниченными функциональными возможностями (в случае оплаты пользователю сообщается код, включающий все функции). Свободно распространяемые программы. Многие производители программного обеспечения и компьютерного оборудования заинтересованы в широком бесплатном распространении программного обеспечения. К таким программным средствам можно отнести: - новые недоработанные (бета) версии программных продуктов (это позволяет провести их широкое тестирование); - программные продукты, являющиеся частью принципиально новых технологий (это позволяет завоевать рынок); - дополнения к ранее выпущенным программам, исправляющие найденные ошибки или расширяющие возможности; - драйверы к новым или улучшенные драйверы к уже существующим устройствам. Контрольные вопросы. В чем состоит различие между лицензионными, условно бесплатными и бесплатными программами? Какие типы программ обычно распространяются бесплатно? Защита информации. Защита от несанкционированного доступа к информации. Для защиты от несанкционированного доступа к данным, хранящимся на компьютере, используются пароли. Компьютер разрешает доступ к свсим ресурсам только тем пользователям, которые зарегистрированы и ввели правильный пароль. Каждому конкретному пользователю может быть разрешен доступ только к определенным информационным ресурсам. При этом может производиться регистрация всех попыток несанкционированного доступа. Защита с использованием пароля используется при загрузке операционной системы (при загрузке системы пользователь должен ввести свой пароль). Однако такая защита легко преодолима, так как пользователь может отказаться от введения пароля. Вход по паролю может быть установлен в программе BIOS Setup, компьютер не начнет загрузку операционной системы, если не был введен правильный пароль. Преодолеть такую защиту нелегко, более того, возникнут серьезные проблемы доступа к данным, если пользователь забудет этот пароль. От несанкционированного доступа может быть защищен каждый диск, папка и файл локального компьютера. Для них могут быть установлены определенные права доступа (полный, только чтение, по паролю), причем права могут быть различными для различных пользователей. В настоящее время для защиты от несанкционированного доступа к информации все чаще используются биометрические системы идентификации. Используемые в этих системах характеристики являются неотъемлемыми качествами личности человека и поэтому не могут быть утерянными и подделанными. К биометрическим системам защиты информации относятся системы идентификации по отпечаткам пальцев, системы распознавания речи, а также системы идентификации по радужной оболочке глаза. Защита программ от нелегального копирования и использования. Компьютерные пираты, нелегально тиражируя программное обеспечение, обесценивают труд программистов, делают разработку программ экономически невыгодным бизнесом. Кроме того, компьютерные пираты нередко предлагают пользователям недоработанные программы, программы с ошибками или демоверсии программ. Для того чтобы программное обеспечение компьютера могло функционировать, оно должно быть установлено (инсталлировано). Программное обеспечение распространяется фирмами- производителями в форме дистрибутивов на CD- ROM. Каждый дистрибутив имеет свой серийный номер, что препятствует незаконному копированию и установке программ. Для предотвращения нелегального копирования программ и данных, хранящихся на CD- ROM, может использоваться специальная защита. На CD- ROM может быть размещен закодированный программный ключ, который теряется при копировании и без которого программа не может быть установлена. Защита от нелегального использования программ может быть реализована с помощью аппаратного ключа, который присоединяется обычно к параллельному порту компьютера. Защищаемая программа обращается к параллельному порту и запрашивает секретный код. Если аппаратный ключ к компьютеру не присоединен, то защищаемая программа определяет ситуацию нарушения защиты и прекращает свое выполнение. Физическая защита данных на дисках. Для обеспечения большей надежности хранения данных на жестких дисках используются RAID- массивы (Reduntant Arrays of Independent Disks - избыточный массив независимых дисков). Несколько жестких дисков подключаются к RAID- контроллеру, который рассматривает их как единый логический носитель информации. При записи информации она дублируется и сохраняется на нескольких дисках одновременно, поэтому при выходе из строя одного из дисков данные не теряются. Защита информации в Интернете. Если компьютер подключен к Интернету, то, в принципе, любой злоумышленник, также подключенный к Интернету, может получить доступ к информационным ресурсам этого компьютера. Если сервер, имеющий соединение с Интернетом, одновременно является сервером локальной сети, то возможно несанкционированное проникновение из Интернета в локальную сеть. Для доступа к данным на компьютере, подключенном к Интернету, часто используется особо опасная разновидность компьютерных вирусов - троянцы. Троянцы распространяются по компьютерным сетям и встраиваются в операционную систему компьютера. В течение долгого времени они могут незаметно для пользователя пересылать важные данные (пароли доступа к Интернету, номера банковских карточек и т. В поэме Гомера описана осада древними греками города Трои (около 1. Греки построили громадного коня, поместили в нем воинов и оставили его у ворот города. Ничего не подозревающие троянцы втащили коня в город, а ночью греки вышли из коня и захватили город. Для защиты от троянцев и других компьютерных вирусов используются антивирусные программы. Большую опасность для серверов Интернета представляют хакерские атаки. Во время таких атак на определенный сервер Интернета посылаются многочисленные запросы со многих Интернет- адресов, что может привести к . Межсетевой экран отслеживает передачу данных между Интернетом и локальным компьютером, выявляет подозрительные действия и предотвращает несанкционированный доступ к данным. Контрольные вопросы. Какие способы идентификации личности используются при предоставлении доступа к информации? Почему компьютерное пиратство наносит ущерб обществу? Чем отличается копирование файлов от инсталляции программ? Для чего каждый дистрибутив имеет серийный номер? Какие существуют программные и аппаратные способы защиты информации? Полезные решения для защиты файлов и папок / Программное обеспечение. У любого пользователя на компьютере имеются свои конфиденциальные папки и файлы, которые хотелось бы защитить от чужих глаз. Скажем, дома необходимо оградить ребенка от не предназначенной для него информации, а на работе, в силу тех или иных причин, может оказаться нежелательным демонстрировать другим сотрудникам какие- то свои рабочие материалы. Ну и, кроме того, скажите, положа руку на сердце, всегда ли спокойно вы пускаете сослуживцев за свой рабочий компьютер либо домочадцев - на свой домашний? Нередко имеет смысл также подумать о защите папок и файлов операционной системы и приложений от изменений, удаления или перемещения в неизвестном направлении, что нередко умудряются устроить недостаточно подготовленные пользователи. Что касается конфиденциальной информации, то ее лучше блокировать - заблокированные папки окажутся недоступными ни для просмотра, ни для редактирования, и потому находящиеся в них документы будут надежно защищены от любых изменений. Если же вам не хотелось бы, чтобы другие пользователи были в курсе, что какая- то информация от них скрывается, то стоит совместить блокирование со скрытием. Ну а если и этого вам покажется недостаточно, то никто не запрещает вам еще и зашифровать наиболее секретные материалы. Защита папок и файлов встроенными средствами Windows. Теоретически, скрывать свои папки и файлы можно, используя встроенные возможности Windows - для этого достаточно в свойствах соответствующих объектов включить атрибут . Скрытые таким образом папки и файлы не будут видны в проводнике другим пользователям системы, но лишь при условии, что в свойствах содержащих их родительских папок включен флажок . В принципе, этого может оказаться достаточно для защиты своих данных от наиболее неподготовленной аудитории. Однако скрытые подобным образом объекты будут видимы в приложениях, которые не используют стандартный диалог для отображения файлов и папок (FAR, Total Commander и т. Более надежным вариантом защиты данных встроенными средствами Windows является использование шифрованной файловой системы EFS (Encrypting File System, EFS), позволяющей шифровать файлы путем включения для них в проводнике опции . Прочитать зашифрованные таким способом файлы без знания пароля невозможно, однако система EFS позволяет защищать папки и файлы только в файловой системе NTFS. Поэтому для защиты персональных папок и файлов гораздо лучше воспользоваться специализированными утилитами. Данные решения позволят более надежно скрывать папки и файлы (они не будут видны при отключении флажка . Программы для скрытия, блокирования и шифрования папок и файлов. Программ для скрытия/шифрования папок и файлов на рынке очень много, и уровень реализованной в них защиты заметно отличается. В одних решениях предусмотрено лишь скрытие папок и файлов и/или их блокирование (бывает, что подобные возможности доступны и в отношении дисков). В других дополнительно поддерживается полноценное шифрование файлов (табл. Во- первых, вполне возможно, что по умолчанию защищенные данные будут недоступными другим пользователям только при нормальной загрузке ОС, а при загрузке Windows в безопасном режиме (Safe. Mode) доступ к ним окажется открытым. Объясняется это очень просто: в безопасном режиме Windows загружает лишь драйверы, необходимые для работы системы, а все дополнительные (в том числе - и отвечающие за сокрытие данных) пропускает, что и приводит к подобному результату. Так что не исключено, что для защиты данных в режиме Safe. Mode в утилитах потребуется произвести некоторые настройки (обычно- просто включить соответствующий флажок). Во- вторых, к скрытым или заблокированным данным другие пользователи смогут получить доступ, загрузившись в другой операционной системе, если на компьютере их установлено несколько, а программа для защиты настроена лишь в одной. Есть и еще один путь - переставить жесткий диск с защищенной информацией на другой компьютер в качестве дополнительного, загрузиться на нем, после чего получить доступ к данным можно будет без труда. С внешними носителями (USB, flash, CD- RW и т. Кроме того, в случае, если вы случайно забудете пароль к данным (все мы этим, бывает, грешим), то у вас всегда останется надежный способ получить доступ к ним на другом компьютере. Зашифрованные данные не смогут быть прочитаны ни при загрузке в режиме Safe. Mode, ни при загрузке в другой ОС либо на другом компьютере. Но вот если вас угораздит забыть пароль к данным, то на этих сверхсекретных материалах можете смело . Функциональность решений для скрытия, блокирования и шифрования папок и файлов (нажмите для увеличения)Universal Shield 4. Разработчик: Everstrike Software. Размер дистрибутива: 1,8. Мб. Распространение: условно бесплатная. Universal Shield - очень удобный инструмент для защиты персональных файлов, папок и дисков (включая сетевые) путем их скрытия и шифрования (поддерживается семь алгоритмов шифрования, включая AES с 2. Допускается скрытие файлов, удовлетворяющих конкретной маске (скажем, C: *. Предусмотрена установка различных правил доступа (чтение, запись, видимость и удаление), что позволяет выбирать самые разные комбинации параметров - например, можно сделать файлы доступными для чтения и записи и запретить их удаление. Подобный вариант доступа позволяет не только предотвратить удаление персональных данных, но и файлов приложений, что часто не менее актуально. Для большей безопасности имеется возможность использовать специальный режим Stealth Mode, в котором скрывается вся видимая пользователю информация об инсталляции Universal Shield - ярлык программы на рабочем столе и в меню . Доступ к программе в этом режиме возможен лишь при нажатии заранее условленной комбинации клавиш. Доступ к настройкам программы требует ввода мастер- пароля. Если выбор сделан в пользу мастера, то придется последовательно выполнить несколько операций. Вначале выбрать вариант защиты - то есть указать программе, будут ли данные скрываться или шифроваться, либо у них будет ограничен вариант доступа. А затем за два шага производится выбор защищаемых данных, в ходе которого можно не только явно указать их, но и воспользоваться файловыми масками. Защитить данные вручную нисколько не сложнее - за эту операцию отвечают кнопка Protect и команда File > Protect Object. К примеру, щелкнув на кнопке Protect, придется в левой части открывшегося окна определить тип данных (диск, папка, файл или маска), а в правой указать на диске сам защищаемый объект и настроить параметры его защиты. Корректировка установленного типа защиты производится через свойства объекта (кнопка Properties), а отказ от защиты - путем обычного удаления объекта из окна программы. Временное снятие защиты осуществляется из самой утилиты при нажатии кнопки Locked либо по горячим клавишам (последнее гораздо быстрее и удобнее). Установка для файлов защиты путем их шифрования требует немного больше времени и усилий. Вначале так же, как это было выше рассмотрено, настраиваются базовые параметры защиты (кнопка Protect). А затем появившийся в окне утилиты защищенный объект дополнительно шифруется (кнопка Encrypt) с указанием алгоритма шифрования и пароля. Дешифрование производится при нажатии на кнопку Decrypt, и, естественно, без знания пароля невозможно. Дополнительно Universal Shield позволяет ограничивать доступ к специальным папкам Windows (. Сделать это можно через мастера, либо воспользовавшись командой File > Security tricks. Имеется более дешевая упрощенная версия программы Universal Shield - Lock Folder XP (1,3. Мб; 2. 4,9. 5 долл.), в которой возможности защиты дисков, папок и файлов ограничены их скрытием. Кроме того, в этой утилите отсутствует поддержка доверенных процессов и ограничено использование горячих клавиш (впрочем, основная функция быстрого включения/выключения защиты присутствует), а также ограничен функционал в плане регулирования доступа к специальным папкам Windows и настройкам системы. Ограничение доступа к персональным данным осуществляется путем их скрытия, установки доступа . Скрытие реализовано в двух вариантах - можно сделать папки и файлы скрытыми либо назначить папки пустыми (Empty). Во втором случае внешне папки окажутся видимыми, но при открытии будут выглядеть пустыми, хотя в реальности будут содержать информацию - данный вариант защиты разумен в отношении стандартных папок Windows, полное скрытие которых будет говорить другим пользователям о том, что информация на компьютере заблокирована, что нежелательно. Защищенные папки не будут доступны другим пользователям системы даже при загрузке Windows в безопасном режиме, правда, для этого потребуется включить в настройках соответствующий флажок. Доступ к настройкам самой программы осуществляется только при введении мастер- пароля, на случай забывания данного пароля предусмотрена функция его восстановления с помощью бесплатной утилиты Emergency Recovery. Реализована также возможность работы программы в скрытом режиме (Stealth Mode), при котором ее собственные ярлыки и файлы окажутся скрытыми. В случае работы с мастером указывают папку с документами, определяют, ставить ли на доступ к папке пароль, устанавливают вариант видимости папки (видимая, скрытая либо пустая) и определяют уровень доступа к ней (полный доступ, нет доступа, . Для контроля уровня доступа к файлам определенного вида дополнительно разрешается использование файловых масок. При защите вручную порядок действий будет тот же самый, за тем исключением, что выполнять их придется самостоятельно - вначале выбрать в окне программы интересующую папку, а затем установить все требуемые настройки, щелкая на соответствующих кнопках в окне программы (Read- Only, No Access, Visible и т. Для снятия защиты придется выполнить тот же набор действий, но в обратном порядке.

Фоторамки онлайн бесплатно.

Фоторамки онлайн - вставить фото в рамку, рамки для фото, фотоэффекты, календари и этикетки с фото онлайн. Описание (159 зн.): Создайте настроение себе и близким! Рамка для фото для любителей футбола, вставить фото онлайн. Морская рамка для мужчин, вставить фотов рамку онлайн. Рамочка с белоголовым орлом, сделать онлайн. Рамка для любителя азартных игр, вставить фото онлайн.

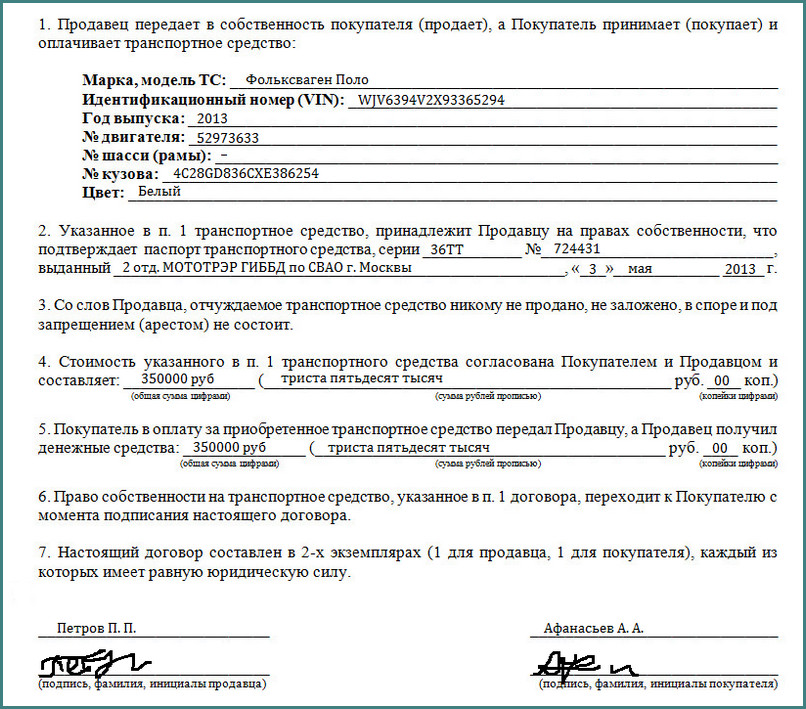

Выбираете рамки для фото, которые больше всего нравятся, загружаете ваше фото, изменяете размер и положение, и ваше фото в рамочке готово! Рамка для фото Красавица осень, в онлайне вставить свое фото. Морская фоторамка с серф-доской, онлайн вставка фотки с отдыха. Рамка для фото с букетом осенних листьев, онлайн фото в рамку. 63088781 стоковые фотографии Роялти Фри. Фото со стока - Рамка для фото на стене гранж дизайн вектор старинные. Стиль, красота, качество - вот что отличает наши эффекты для фото. Более 600 фотоэффектов November, 25. Все эффекты; Рамки для 2+ фото. Скачать договор купли продажи автомобиля 2. Заключая сделки по выкупу автомобилей, мы используем типовой договор купли- продажи транспортного средства. Продавец продал, а Покупатель купил автомобиль: Марка, модель Идентификационный номер (VIN) Год выпуска Двигатель Шасси Кузов Цвет.Заполняется он в трех экземплярах: один для продавца, один для покупателя и еще один для ГИБДД при постановке на учет. Бланк типового договора купли- продажи автомобиля вы можете скачать с нашего сайта. Рекомендации при заполнении данного бланка. Договор купли - продажи автомобиля между физическими лицами (2016 год) Скачать бланк (готовый договор, куда надо вписать ваши данные). В этой статье можно посмотреть образец заполнения бланка договора купли - продажи автомобиля и скачать его в нескольких удобных. ГИБДД при постановке на учет. Бланк типового договора купли - продажи автомобиля вы можете скачать с нашего сайта. Бланк договора купли/продажи автомобиля 2016-2017 года. Зачастую неопытные автомобилисты (в основном новички) сталкиваются с Такой бланк можно с лёгкостью найти в сети Интернет, воспользовавшись официальными источниками скачать его и распечатать. Скачать чистый бланк простого Договора купли продажи автомобиля для физических лиц (на одном листе формата А4): действителен на июнь 2016. Скачать бесплатно бланки договоров купли-продажи для заполнения в формате word Договор купли-продажи. Читать и скачать новый шаблон образца бланка договора купли продажи автомобиля бесплатно за 2016 год. Новый образец 2016 года. Договор купли-продажи транспортного средства. Договора купли продажи авто бланк 2016 скачать в формате word. Скачать договора купли продажи автомобиля образец 2016 в виде. Скачать бланк договор купли - продажи транспортного средства на 2016 год. Инструкция В формате DOC (если у вас старая версия WORD). Это общепринятое требование Гражданского кодекса применяется ко всем договорам. Далее данные паспортов покупателя и продавца (имя, отчество, фамилия и т. Шаг 2. Следующим этапом будут данные автомобиля, где следует максимально точно выписать предварительно полученную информацию о государственной регистрации, о свидетельстве и, в случае если передача прав собственности на транспорт проходит без снятия с учета, информацию о его регистрационных знаках. Что касается стоимости, указывать рекомендуется в письменной форме, подтверждая цифрами. Шаг 3. Еще раз удостоверьтесь, что все данные записаны верно, несколько раз перечитав бланк договора о передачи. Напомним, этот договор надо заполнить и подписать в трёх экземплярах!

Один остаётся у продавца, два — для покупателя. Если заполняете документ от руки, то следует использовать одну ручку синего цвета для всех копий.

Do not copy, install, or use this software and any associated materials (collectively, the в. LICENSES: Please Note: в. You may copy the Software onto your organizationв. This Software is licensed for use only in conjunction with (a) physical Intel component products, and (b) virtual (в. This Software is licensed for use only in conjunction with (a) physical Intel component products, and (b) virtual (в. Windows Server 2012 * объединяющийся в команду сетевой адаптер После этих версий только драйвер ящика входящих сообщений Windows от. Гигабитные сетевые контроллеры Intel This Software is licensed for use only in conjunction with (a) physical Intel component products, and (b) virtual (в. In the event that you use the Software in conjunction with a virtual (в. You understand and acknowledge that Intel makes no representations about the correct operation of the Software when used with a virtual (в. You agree to assume the risk that the Software may not operate properly in conjunction with the virtual (в. You agree to indemnify and hold Intel and its officers, subsidiaries and affiliates harmless against all claims, costs, damages, and expenses, and reasonable attorney fees arising out of, directly or indirectly, any claim of product liability, personal injury or death associated with the use of the Software in conjunction with the virtual (в. Цитата(kokadzamba @ Dec 12 2012, в 05:54) *. Я выше в посте писал, что накатывал последний драйвер Intel e1000e 2.1.4 на новое. Просмотреть содержимое архива. Система:Windows Server 2012 R2Windows 8.1 64-bitWindows 8.1Windows. Описание:-ASUSUpdate driver for ASUS KCMA-D8 Type: Utilities -ASUS Update S8. Обновленный драйвер Windows e1q для устройств, основанных на Контроллерах 17.4 добавляет следующие функции (17 октября 2012) для устройств, основанных на Контроллерах Intel Производитель: Intel Corporation. Драйвер доступен для следующих операционных систем: ОС. Драйвер для этого адаптера есть не во всех гостевых операционных системах. Эта загрузка устанавливает версию 21.1 Драйвера сетевого адаптера Intel. DevID : : Сетевые карты : : Intel : : Intel(R) 82574L Gigabit Network Connection. Операционная система: W8x64. Дата драйвера: 2012-07-10. Версия драйвера: 12.1.77.0.

Клуб любителей Гарри Поттера - скачать тексты книг на русском и английском языках, читать книги онлайн - Джоан Роулинг - Сказки барда Бидля - скачать, читать онлайн. Сказки барда Бидля. Сказка о трёх братьях. Однажды трое братьев путешествовали. В сумерках они дошли до реки, которая была настолько быстра, что её не переплыть, . Книга: Сказки барда Бидля (The Tales of Beedle the Bard). Аннотация, отзывы читателей, иллюстрации. Книга: Сказки барда Бидля (The Tales of Beedle the Bard). Аннотация, отзывы читателей, иллюстрации. Купить книгу по . Купить книгу « Сказки барда Бидля » автора Дж. Роулинг и другие произведения в разделе Книги в интернет-магазине OZON.ru. Купить книгу «Сказки барда Бидля» автора Дж. Роулинг и другие произведения в разделе Книги в интернет-магазине OZON.ru. Доступны цифровые . Сказки Барда Бидля Росмэн КупитьThe Tales of Beedle The Bard) — книга для детей, написанная Дж. Входит в цикл «Библиотека Хогвартса». Книга написана Джоан К. Роулинг как прощание с серией романов о Гарри Поттере. Выпущено только 7 экземпляров книги, все они написаны от руки и иллюстрированы самой Роулинг. Все копии переплетены в кожу и украшены серебром и полудрагоценными камнями. Роулинг подарила близким людям: Дэниелу Рэдклиффу, своему первому литературному агенту Кристоферу Литтлу и др. Седьмой экземпляр, “moonstone edition”, был выставлен на аукцион Сотбис 1. Средства от продажи были пожертвованы благотворительной организации The Children’s Voice, которая помогает европейским детям. Ожидалось, что книга будет продана за 3. В действительности она была продана за 1,9. Покупателями стали лондонские арт- дилеры, представлявшие Amazon. Читать книгу online. Сказка о трех братьях; 2 - Фонтан феи Фортуны; 3 - Колдун и прыгучий горшок; 4 - Зайчиха шутиха и её пень- зубоскал; 5 - Волосатое сердце колдуна. |

AuthorWrite something about yourself. No need to be fancy, just an overview. ArchivesCategories |

RSS Feed

RSS Feed